AUDITORÍA DE SISTEMAS EN UNA EMPRESA

En cada compañía hay varios procedimientos que esta realiza para el debido funcionamiento de la misma. Pero aquellos procedimientos nombrados, se tienen que cumplir a cabalidad para ser más competentes en el medio comercial, como también los que han sido aceptados por el estado y a su vez que se han practicado por lógica a nuestro sistema económico. Sin embargo, esta mirada tan detallada que se le hace a la empresa, será benéfica a los clientes y a los elementos que están internos en la organización comercial.

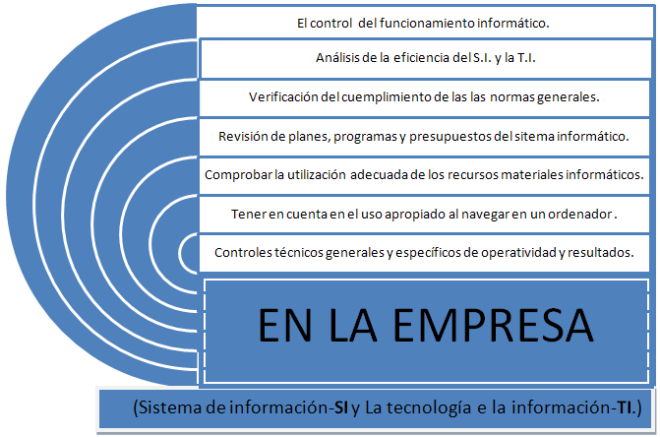

Para condesar este sumario de información que hemos ofertado por el momento, se podría afirmar que la auditoria de sistemas, es un proceso que examina con cautela los recursos, las operaciones, gastos de producción, etc. Con el único propósito de ver la eficacia y calidad de la técnica, normas, principios, leyes, etc. que han sido aplicadas en el momento de la producción, como también la forma de administrar el capital de la empresa. Pero refiriéndonos más exactamente al sistema informático, se hará énfasis en el análisis del software, plataformas, hardware, diseño, etc. En lo que atañe con el movimiento virtual computacional que esta tenga.

- Objetivos de La Auditoria en Los Sistemas de la informática:

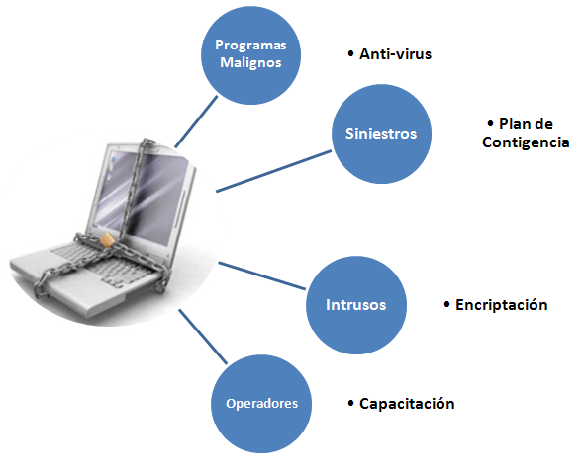

En cuanto a la auditoria en la seguridad de la empresa existen otros objetivos, donde estos nos ayudarán a tener precaución para evitar calamidades laborales, como lo son los siguientes:

En cuanto a la auditoria en la seguridad de la empresa existen otros objetivos, donde estos nos ayudarán a tener precaución para evitar calamidades laborales, como lo son los siguientes:

|

OBJETIVOS DE LA AUDITORÍA EN LA SEGURIDAD INFORMÁTICA DE LA EMPRESA |

|

Cumplimiento de normas y estándares informáticos. |

|

Verificar el recurso humano en lo que cita al uso de los sistemas de computo. |

|

Comprobar la eficacia y legalidad del software que hace uso la compañía. |

|

Lograr saber que el estado de la comunicación por medios informáticos de la empresa está resguardado de cualquier amenaza. |

|

Detallar que la base de datos virtual de la empresa este salvaguardada de terceros. |

|

Tener seguridad de los procesos hechos por la empresa, al momento de intervenir un sistema informático. |

|

Poseer la certeza que las aplicaciones o programas que sean utilizados por la empresa sean los adecuados para cubrir las necesidades de la misma. |

|

Saber que la empresa tiene métodos y precauciones, para evitar el daño del hardware de los sistemas de cómputo de la persona jurídica que quizá podrían ser causados por los trabajadores o recurso humano. |

|

Tener en cuenta que la empresa en caso de un daño físico o virtual de un ordenador, tiene un plan para cubrir las necesidades que esta pueda provocar. |

|

Mirar que el sistema comercial tenga un procedimiento para proteger los sistemas informáticos, en caso de un desastre natural o de una situación donde esté involucrada la negligencia. |

Las entidades más prestigiosas para realizar este procedimiento se encuentran estas:

SEI Carnegie Mellon Software Engineering Institute

ADACSI Asociación de Auditoría y Control de Sistemas de Información

ISACA Information Systems Audit and Control Association

En síntesis, la auditoria es un procedimiento bueno para la empresa, porque nos brindará una orientación a cada una de las compañías, donde se pueda mejorar su forma de actuar en el mundo del comercio y además pueda ser competente. Y como consecuencia pueda ganar de cierta manera un prestigio por su calidad. Adicionalmente, gracias a esto, seremos capaces de enfrentar cualquier situación adversa circunstancial, porque tendremos metodologías y planes para contrarrestar esta clase de cosas, como cada empresa debería tener. Por este motivo cada sistema comercial debe someterse a una evaluación y una orientación.

IVÁN DAVID ESPITIA BERNAL

Administración de Empresas Comerciales

( Universidad Colegio Mayor de Cundinamarca, Bogotá D.C. – Colombia)